Sikkerhet er et lederansvar

Norge er sist i Norden på cybersikkerhet. Hva betyr det for deg som leder? Dette er artikkel 5 av 5 i serien «Når sikkerhet svikter – og tilliten ryker»

TEK Norges ferske nordiske benchmark er tydelig: Norge scorer lavest blant de nordiske landene på cybersikkerhet, hva gjelder koordinering på nasjonalt nivå, og samarbeid mellom det private og det offentlige.

Ikke fordi norske virksomheter mangler kompetanse – men fordi vi mangler koordinering og systematisk gjennomføring.

Denne artikkelen avslutter serien. Den samler trådene fra de fire foregående artiklene og stiller spørsmålet som avgjør om den digitale grunnmuren faktisk bygges:

Hvem eier ansvaret?

Norge scorer lavest i Norden

Resultatet fra TEK Norges nordiske benchmark er nedslående, men også informativt. Norske virksomheter scorer 64 av 100 – lavere enn alle våre nordiske naboer.

En observasjon i rapporten fortjener særlig oppmerksomhet: Det relativt lave antallet rapporterte sikkerhetshendelser i Norge er ikke nødvendigvis et positivt tegn. Det kan like gjerne bety at vi ikke oppdager angrepene, eller at vi ikke rapporterer dem.

Et ubehagelig, men viktig poeng for enhver leder.

Rapporten peker på tre hovedårsaker:

- manglende nasjonal koordinering

- en svakere digital grunnmur i næringslivet

- for lite systematisk sikkerhetsarbeid

Alle tre er forhold som ledelse og styrer kan påvirke direkte.

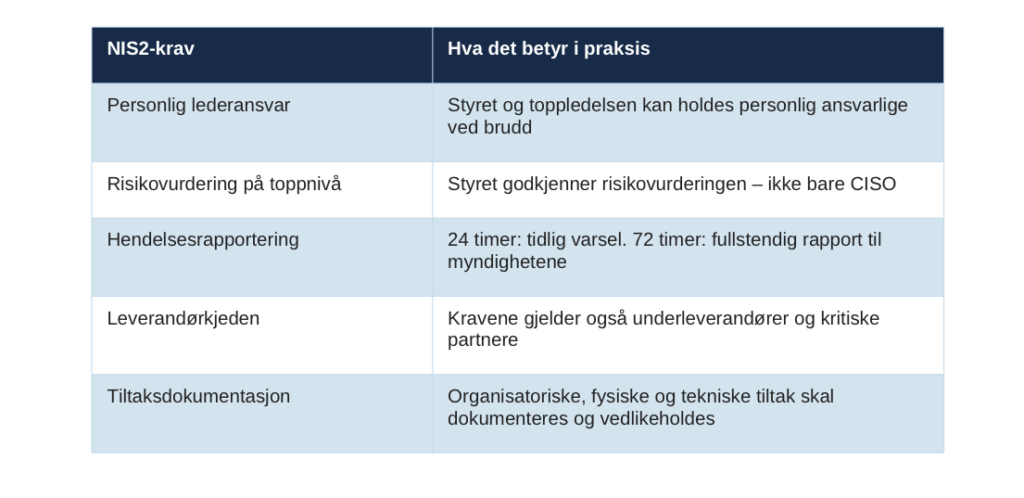

Hva NIS2 faktisk krever av ledelsen

Der digitalsikkerhetsloven og NIS1 ikke eksplisitt plasserer ansvaret hos ledelse og styre, men lar det være implisitt gjennom andre lover (som aksjeloven) plasserer NIS2-direktivet ansvaret direkte på styret, og innfører et personlig ansvar på styremedlemmene.

NSMs veiledere og NSMs grunnprinsipper er også klare på lederansvaret, og vi finner også dette igjen i ISO27001, DORA og andre standarder og direktiv.

Krav til informasjonssikkerhet er ikke først og fremst et teknisk krav.

Det er et styringskrav.

Mange norske virksomheter antar fortsatt at NIS2 først og fremst vil gjelde store aktører innen kritisk infrastruktur. Det er en feiloppfattelse. NIS2 utvider omfanget betydelig sammenlignet med gjeldende digitalsikkerhetslov – og legger til sektorer som offentlig forvaltning, avfallshåndtering og matforsyning. Norsk implementering forventes i løpet av 2026.

Direktivet omfatter et bredt spekter av virksomheter. Dette betyr at cybersikkerhet ikke lenger kan håndteres utelukkende i IT-avdelingen.

Det må forankres i strategi, styring og risikostyring.

Et spørsmål styret bør stille nå; Har vi en oppdatert oversikt over hvilke NIS2-krav som gjelder for vår virksomhet og vår leverandørkjede? Har styret godkjent en risikovurdering som dekker organisatoriske, fysiske og tekniske tiltak? Har vi dokumentert evnen til å varsle myndighetene innen 24 timer ved en alvorlig hendelse?

Tre spørsmål styret bør stille

Gjennom denne artikkelserien har vi sett på fire sentrale elementer i moderne cybersikkerhet:

- security by design

- nettverksarkitektur og segmentering

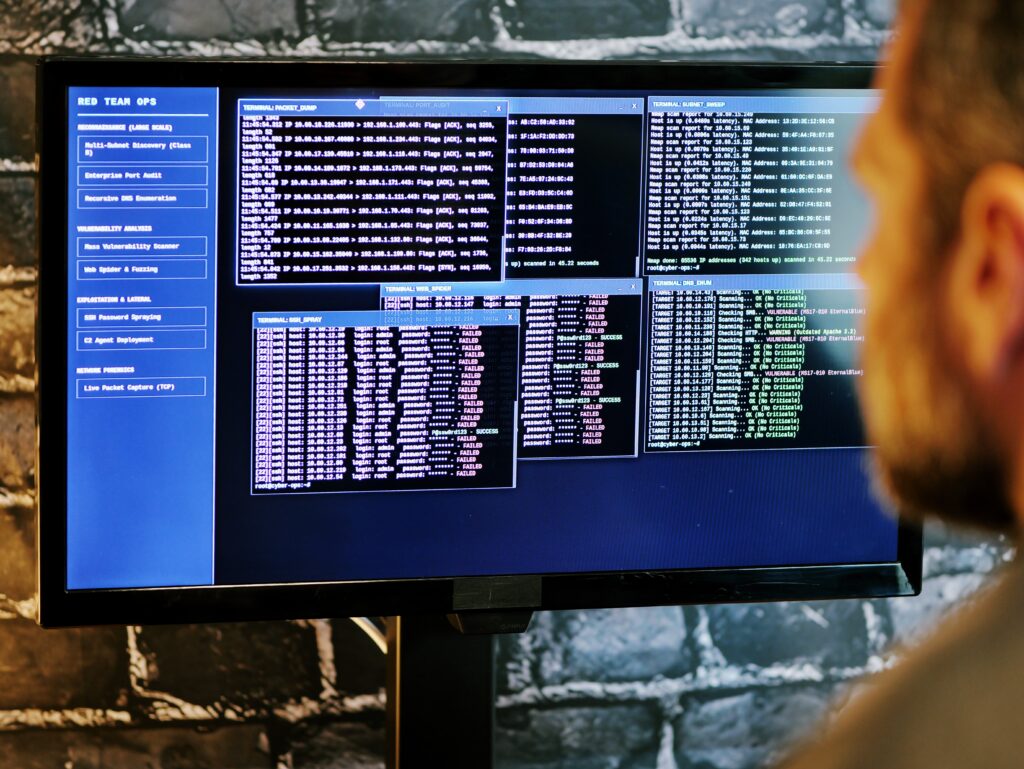

- sikkerhetstesting

- operasjonell respons

For et styre som ønsker å ta reelt eierskap til cybersikkerhet, kan tre spørsmål være et godt utgangspunkt:

1. Vet vi hvilke digitale verdier som er mest kritiske for virksomheten?

2. Har vi arkitektur og kontroller som hindrer at et angrep sprer seg?

3. Tester vi regelmessig om sikkerheten og krisehåndteringen faktisk fungerer i praksis?

Disse spørsmålene krever ikke teknisk ekspertise fra styret.

Men de krever at CISO eller IT-ledelsen kan svare konkret – med dokumentasjon på verdi- og risikovurderinger, gjennomførte kontroller og testrapporter. Det holder ikke lenger med generelle forsikringer.

Målet med styrets gjennomgang av informasjonssikkerhet bør være at det står i referatet at «Styret støtter CISO/IT-direktør/CEOs foreslåtte tiltak og ser frem til rapportering på disse tiltakene på en gitt dato», og ikke som det gjerne står: «Styret tar fremleggelsen om informasjonssikkerhet til etterretning/orientering».

Fra compliance til konkurransefortrinn

Compliance er gulvet – ikke taket.

Virksomheter som kun reagerer på regulatoriske krav, vil alltid ligge etter trusselbildet. De mest fremoverlente virksomhetene bruker sikkerhet som en strategisk ressurs.

Når sikkerhetsnivå kan dokumenteres og kommuniseres til kunder, investorer og partnere, blir det en tydelig differensiator.

I sektorer som finans, helse og kritisk infrastruktur er dette allerede i ferd med å bli et hygienekrav for å bli vurdert som leverandør.

Spørsmålet er derfor ikke lenger om virksomheten kan prioritere sikkerhet.

Spørsmålet er om den har råd til å la være.

Grunnmuren for digital tillit

Denne serien har vist at digital tillit bygges gjennom fire elementer:

- Security by design – Sikkerhet bygges inn fra start, ikke når skaden er skjedd eller i etterkant

- Segmentert og robust nettverksarkitektur – Segmentering begrenser skaden og stopper lateral bevegelse

- Kontinuerlig sikkerhetstesting – Pentest og red team avdekker svakheter før angriperne gjør det

- Operasjonell respons: evne til å oppdage og håndtere angrep – 24/7 overvåking og rask håndtering når det likevel skjer

Alle fire elementer må være på plass. Det er det som skiller virksomheter som bevarer tilliten fra dem som mister den.

NetNordic hjelper virksomheter med å bygge og dokumentere alle fire elementene – og å presentere sikkerhetsstatusen for styret på en måte som gir innsikt, uten teknisk stammespråk.

NetNordic har siden 2014 håndtert hundrevis av alvorlige sikkerhetshendelser – uten at noen av våre SOC-kunder har opplevd et kompromittert miljø under vår overvåking. Det skyldes ikke flaks. Det er et resultat av rask deteksjon (2,3 minutter i gjennomsnitt), strukturert håndtering og at vi kombinerer alle fire elementene i grunnmuren. Erfaring med reelle hendelser er også det som gjør oss gode på det som teller mest: å begrense skaden når noe likevel inntreffer.

Tillit bygges nå – eller repareres senere

De fleste alvorlige sikkerhetshendelser starter ikke med avanserte hackerteknikker.

De starter med beslutninger.

Arkitekturvalg. Prioriteringer. Antakelser om hva som er «godt nok».

Derfor er også mange alvorlige hendelser forebyggbare. Ikke nødvendigvis alle – men langt flere enn mange tror.

Man kan altså forebygge, men ikke minst kan man også iverksette tiltak som vil begrense konsekvensene slik at de ikke blir alvorlige. Angrep skjer hver dag. Vi sørger for at de ikke utvikler seg til en krise.

Serien «Når sikkerhet svikter – og tilliten ryker» har vist én ting tydelig:

Digital tillit er ikke først og fremst et teknisk spørsmål.

Det er et lederansvar.

Og det beste tidspunktet å ta det ansvaret på alvor er alltid:

Nå.

Vil du ha en gjennomgang av sikkerhetssituasjonen presentert for ledelsen?<br /> NetNordic hjelper CISO og CIO med å løfte sikkerhet til styrenivå.

Har du gått glipp av de andre artiklene i denne serien? Hold deg oppdatert her!

← Artikkel 1: Når et cyberangrep blir en omdømmekrise

← Artikkel 2: AI – den nye angrepsflaten

← Artikkel 3: Segmentering: nettverket som stopper angrepet

← Artikkel 4: Test deg selv – før angriperne gjør det

Erik Ramstad

Head of Network, Infrastructure & CyberSecurityErik Ramstad er en erfaren teknologileder med over 25 års erfaring fra komplekse transformasjons- og moderniseringsprosjekter i offentlig og privat sektor. Han har bakgrunn fra Devoteam, hvor han blant annet var sentral i oppbyggingen av Cyber Trust, og har ledet store DevSecOps- og moderniseringsinitiativ nasjonalt og internasjonalt. Erik jobber i skjæringspunktet mellom teknologi, strategi og organisasjon – med fokus på å skape struktur, fremdrift og målbare resultater.

Innholdsfortegnelse

Innholdsfagskategori

Innholdstype

Relatert innhold

Kontakt Oss

Fyll ut skjemaet så kommer vi tilbake til deg så snart som mulig! Takk!