Når synlighet ikke er nok – slik bygges sikker OT-arkitektur

Få kontroll: Å vite hva som er tilkoblet OT-nettverket ditt er et godt første steg. Men synlighet alene stopper ikke angrep. Det gjør arkitektur.

I del 1 av denne serien så vi på hvorfor tradisjonelle IT-verktøy ikke gir reell kontroll i OT-miljøer. Nå tar vi neste steg: hva gjør du med innsikten når du først har den? Og hva betyr det egentlig å gå fra synlighet til kontroll?

Svaret handler ikke om å installere ett nytt produkt. Det handler om å bygge en arkitektur der sikkerhet er integrert fra grunnen av — det vi kaller arkitekturbasert forsvar.

FØRSTE STEG

Synlighet er nødvendig — men ikke tilstrekkelig

Passiv nettverksovervåking gir deg en oversikt over hva som faktisk kommuniserer i OT-nettverket ditt. Uten at en eneste pakke sendes aktivt, kan du kartlegge enheter, protokoller og kommunikasjonsmønstre. Det er et vesentlig bedre utgangspunkt enn en manuell asset-liste fra et IT-system som ikke forstår Modbus eller DNP3.

Men synlighet forteller deg hva som er der. Det forteller deg ikke om trafikken er trygg, om kommunikasjonen er autorisert, eller om noen allerede beveger seg lateralt mellom systemer du ikke visste snakket med hverandre.

«Synlighet gir deg kartet. Arkitektur og overvåking gir deg kontrollen over hva som skjer i terrenget.»

ET KONKRET EKSEMPEL

En passiv kartlegging avdekker at en ingeniørarbeidsstasjon kommuniserer direkte med en PLS i prosessnettet — uten å gå via en definert sikkerhetsgrense. Trafikken er ikke ondsinnet, men kommunikasjonsveien er ukontrollert. Uten den oversikten er risikoen usynlig. Med oversikten har du muligheten til å gjøre noe med den.

ET PERSPEKTIVSKIFTE

Hva om nettverket er den primære sikkerhetskontrollen?

De fleste virksomheter tenker på sikkerhetsverktøy som noe som legges oppå nettverket. Brannmurer her, endepunktsbeskyttelse der, overvåkingsverktøy et annet sted. Det gir mange lag, men ikke nødvendigvis kontroll.

ARKITEKTURBASERT FORSVAR

Hva om nettverket ikke bare er infrastruktur, men den primære sikkerhetskontrollen?

I et OT-miljø er dette ikke et abstrakt spørsmål. Nettverket er den eneste infrastrukturen som binder alle systemer sammen — og derfor det eneste stedet der du kan håndheve policy, identifisere enheter, kontrollere trafikk og isolere systemer uten å installere agenter eller avbryte driften.

Dette perspektivskiftet er kjernen i det vi kaller arkitekturbasert forsvar: at sikkerhet ikke er noe som legges oppå infrastrukturen, men noe som er designet inn i den fra starten. Det endrer hva du velger, hvordan du konfigurerer det, og hvem som eier ansvaret.

STRUKTUREN SOM STOPPER SPREDNING

Segmentering: nettverkssoner som sikkerhetsarkitektur

Det viktigste enkeltgrepet i OT-sikkerhet er å etablere klare grenser mellom ulike deler av infrastrukturen. Ikke fordi det forhindrer alle angrep — men fordi det drastisk begrenser skadepotensialet når noe likevel skjer.

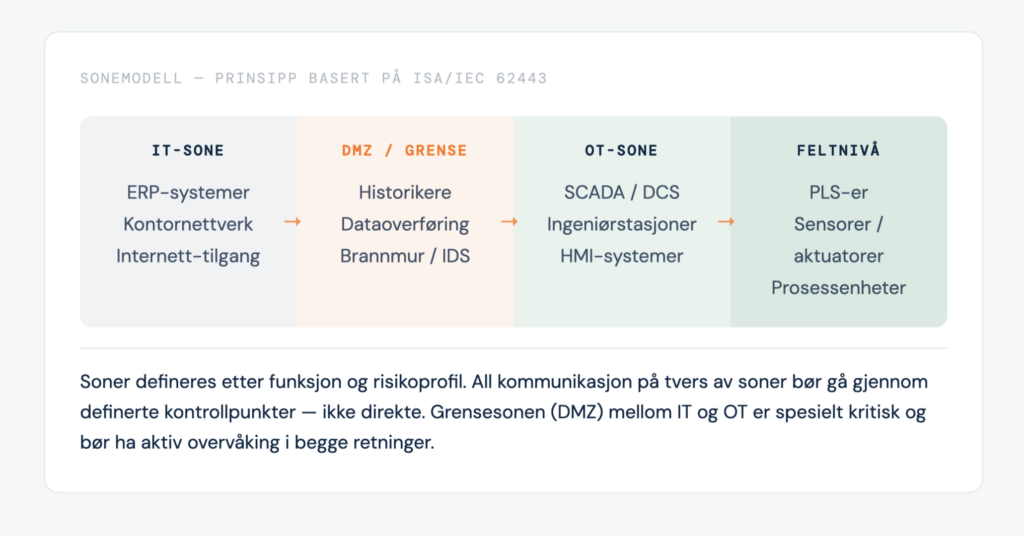

ISA/IEC 62443-rammeverket gir en etablert modell for dette, der nettverket deles inn i soner med ulik sensitivitet, og der all trafikk mellom sonene går gjennom kontrollerte grensesnitt.

Segmentering har en tilleggseffekt som ofte undervurderes: det tvinger virksomheten til å ta stilling til hva som faktisk skal kommunisere med hva. Den prosessen avdekker i seg selv kommunikasjonsmønstre som ikke burde vært der — og gir et langt bedre utgangspunkt for kontinuerlig overvåking.

NETTVERKET I ROLLEN SOM FORSVARSPLATTFORM

Hva nettverket kan gjøre — når det er designet riktig

Et OT-nettverk bygget med sikkerhet i arkitekturen kan gjøre mer enn å transportere data. Med riktig teknologi og konfigurasjon kan nettverket identifisere enheter automatisk, håndheve tilgangspolicyer, isolere systemer ved avvik og gi sikkerhetsovervåkingen den konteksten den trenger for å vurdere hendelser.

Få kontrollen

Dette er ikke fremtidig teknologi. Det er tilgjengelig i dag — men krever at nettverket er designet med disse kontrollene i tankene, ikke at de legges til i etterkant.

EKSEMPLER PÅ TEKNOLOGI SOM KAN INNGÅ I ARKITEKTUREN

| Fortinet OT-brannmur og segmentering — industriherdede løsninger med forståelse for OT-protokoller | Extreme Networks Fabric-basert nettverkssegmentering som forenkler soneinndeling og policy-håndhevelse |

| HPE Aruba Nettverkskontroll og enhetsidentifikasjon — dynamisk segmentering basert på enhetsprofil | NetNordic Mangaed Cyber Defense Kontinuerlig overvåking og hendelseshåndtering integrert med nettverksinfrastrukturen |

Valg av teknologi bør styres av miljøets behov, eksisterende infrastruktur og leverandørnøytral vurdering — ikke av hvilken leverandør som markedsfører seg sterkest mot OT.

OVERVÅKING SOM FAKTISK VIRKER

En SOC uten OT-forståelse ser bare halvparten

Kontinuerlig overvåking er det operative laget som binder arkitekturen sammen. Men her er et punkt som ofte overses: en SOC som bare kjenner IT-logger og SIEM-varsler, mangler konteksten som trengs for å vurdere hendelser i et OT-miljø.

I OT handler sikkerhet om å forstå hva som er normalt i ditt spesifikke driftsmiljø. En PLS som plutselig kommuniserer på et tidspunkt den normalt er stille, er ikke nødvendigvis et sikkerhetsvarsel i IT-loggen — men det kan være et kritisk avvik i en industriell prosess.

SOC UTEN OT-KONTEKST SOC MED OT-FORSTÅELSE

| Leser IT-logger og nettverkstrafikk fra OT som om det var IT | Forstår normale kommunikasjonsmønstre for ditt produksjonsmiljø |

| Kjenner ikke industrielle protokoller som Modbus, DNP3 eller Profibus | Kjenner protokollene og vet hva avvikende trafikk faktisk betyr |

Kan ikke vurdere om et avvik er normalt driftsmønster eller angrep | Kan skille mellom planlagt vedlikehold og mistenkelig aktivitet |

| Respons tar ikke høyde for at nedetid kan ha fysiske konsekvenser | Respons koordineres med driftsorganisasjonen — ikke bare IT |

Dette er grunnen til at deteksjonstid alene ikke er nok som KPI for OT-sikkerhet. Det handler like mye om presisjon — evnen til å skille mellom støy og faktiske trusler i et miljø der feil alarm kan føre til unødvendig driftsstopp, og manglende alarm kan gi angriperen fri bevegelse.

HVA DU SITTER IGJEN MED

Operasjonell kontroll — ikke bare en asset-liste

Målet med arkitekturbasert OT-forsvar er ikke å produsere mer dokumentasjon eller flere verktøy. Det er å gå fra en tilstand der du ikke vet hva som foregår, til en tilstand der du har kontroll over det som foregår.

Du kan håndheve hva som skal kommunisere med hva — og reagere raskt når noe avviker

Når noe skjer, har du planer, kapasitet og kontekst til å handle — uten å stoppe produksjonen unødvendig

Dette er ikke en tilstand du oppnår én gang. Det er en kontinuerlig prosess — og det er akkurat derfor arkitekturen, overvåkingen og beredskapen må henge sammen som én enhet, ikke som tre separate initiativer med tre separate budsjetter.

Gikk du glipp av del 1? Sjekk ut saken her.

«Nettverket er ikke bakgrunnsinfrastruktur i OT. Det er forsvarslinjen — og det må designes som det.»

Hos NetNordic designer, drifter og forsvarer vi infrastrukturen som én enhet. Det betyr at nettverksarkitekturen, segmenteringen og SOC-overvåkingen er koordinert fra starten — ikke boltet på hverandre i etterkant av en hendelse.

Vår erfaring fra industri, kraft og maritim sektor viser at de virksomhetene som lykkes med OT-sikkerhet, har ett felles kjennetegn: de behandler sikkerhet som et arkitekturspørsmål, ikke som et produktspørsmål. Hvilke teknologier som inngår, avhenger av miljøet — men tilnærmingen er den samme.

Vil du vurdere OT-arkitekturen din?

Snakk med en sikkerhetsarkitekt om segmentering, nettverkskontroll og kontinuerlig overvåking tilpasset ditt driftsmiljø.

Erik Hovstad

Director Product & Architecture,Innholdsfortegnelse

- Synlighet er nødvendig — men ikke tilstrekkelig

- Hva om nettverket er den primære sikkerhetskontrollen?

- Segmentering: nettverkssoner som sikkerhetsarkitektur

- Hva nettverket kan gjøre — når det er designet riktig

- Få kontrollen

- En SOC uten OT-forståelse ser bare halvparten

- Operasjonell kontroll — ikke bare en asset-liste

Innholdsfagskategori

Innholdstype

Relatert innhold

Kontakt Oss

Fyll ut skjemaet så kommer vi tilbake til deg så snart som mulig! Takk!