Test deg selv – før angriperne gjør det

Penetrasjonstesting og red team avdekker hva sikkerhetsprogrammet ditt faktisk tåler. Artikkel 4 av 5 i serien «Når sikkerhet svikter – og tilliten ryker»

Mange sikkerhetsprogrammer ser bra ut på papiret.

Brannmurer er på plass. Policyer er skrevet. Opplæring er gjennomført. Men det avgjørende spørsmålet er sjelden stilt: Ville dere oppdaget et angrep – mens det pågikk?

En penetrasjonstest gir deg svaret – på dine premisser, med ditt team i kontroll. Det er ikke et tegn på svakhet. Det er et tegn på modenhet.

Hvorfor testing er mer kritisk nå enn noensinne

AI-verktøy senker terskelen for avanserte angrep dramatisk. Det som krevde ekspertise og måneder, kan nå automatiseres på timer. Norge scorer lavest i Norden på cybersikkerhet. Mange virksomheter tror de er godt sikret – uten å ha testet det.NIS2 stiller eksplisitte krav til risikovurdering og testing for alle virksomheter i kritisk infrastruktur. For ledelsen betyr dette: jevnlig sikkerhetstesting er ikke lenger et teknisk valg – det er et styringsansvar.

Start med det viktigste: hva vil du egentlig beskytte?

Før man tester, bør man vite hva man tester for. Det er et spørsmål som overraskende mange hopper over – og det er en av grunnene til at tester gir lite handlingsbar innsikt.

CIA-triaden gir et godt rammeverk for denne prioriteringen:

- Konfidensialitet (C ): Hva er virksomhetens mest sensitive informasjon – og hvem skal under ingen omstendighet ha tilgang til den?

- Integritet (I): Hvilke systemer og data er kritiske å beskytte mot manipulasjon og endring?

- Tilgjengelighet (A): Hvilke tjenester og systemer kan under ingen omstendighet gå ned – og i hvor lang tid?

Svaret på disse spørsmålene bestemmer hva som bør prioriteres i en test – og hvilken type test som gir mest verdi for din virksomhet.

Penetrasjonstest eller red team – hva er forskjellen?

Begrepene brukes ofte om hverandre, men de er fundamentalt forskjellige i mål, metode og utbytte. Her er en presis sammenligning:

| Penetrasjonstest | Red team | |

| Mål | Finne tekniske sårbarheter | Teste oppdagelse og respons |

| Metode | Systematisk teknisk testing av definert scope | Realistisk angrepssimulering uten varsling av forsvarsteamet |

| Varighet | Dager til noen uker | Uker til måneder |

| Utfall | Prioritert sårbarhetsliste med utbedringsanbefalinger | Helhetlig evalueringsrapport: deteksjon, respons og motstandsdyktighet |

| CIA-fokus | Primært konfidensialitet og integritet | Alle tre – inkludert tilgjengelighet under simulert angrep |

| Passer for | Jevnlig testing av systemer, API-er og ny infrastruktur | Modne sikkerhetsprogrammer som vil teste den samlede evnen |

En tommelfingerregel: Start med penetrasjonstesting. Når grunnleggende kontroller er på plass og prosessene er modne, er red team-øvelser det som gir dypest innsikt i den samlede sikkerhetsevnen.

| Modningsnivå | Anbefalt tiltak | Typisk utbytte |

| Begynner: lite systematisk sikkerhetsarbeid | Sårbarhetsskanning + enkel pentest | Oversikt over kritiske hull |

| Moden: etablerte rutiner og verktøy | Full penetrasjonstest per domene | Validering av eksisterende kontroller |

| Avansert: SOC og dedikert sikkerhetsapparat | Red team-øvelse | Test av deteksjon, respons og samhandling |

Hva avdekker en penetrasjonstest i praksis?

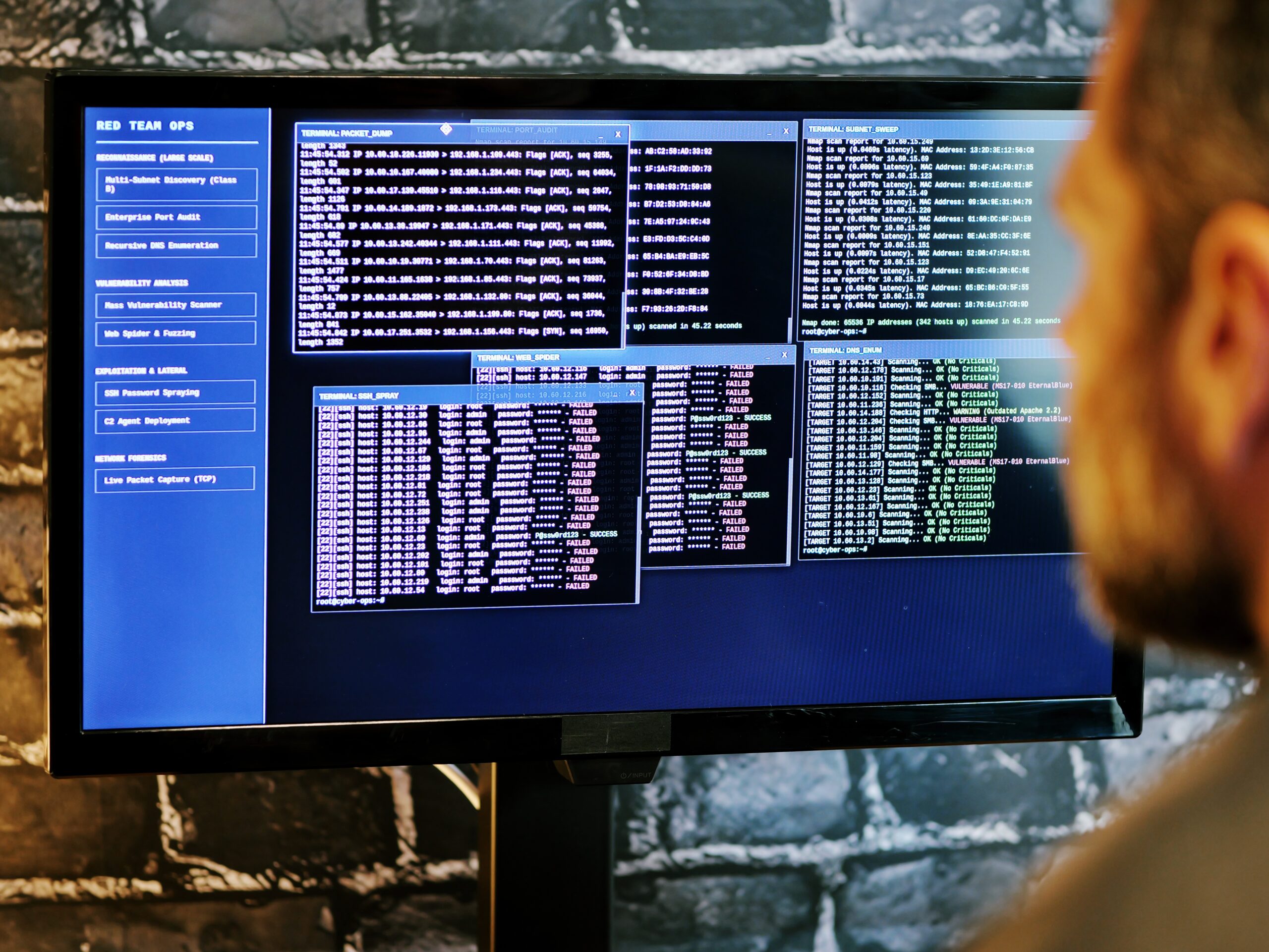

En grundig penetrasjonstest er ikke en sjekklistekjøring. Det er en målrettet undersøkelse av virksomhetens faktiske angrepsflate – sett fra en angriper’s perspektiv.

I serien vår har vi allerede beskrevet to kritiske angrepsvektorer: AI-systemer med for brede tilganger (artikkel 2) og flate nettverk uten segmentering (artikkel 3). Begge er gjengangere i NetNordics penetrasjonstester. Her er hva vi typisk avdekker:

| Testområde | Hva vi ser etter |

| Nettverksinfrastruktur | Segmenteringssvakheter, eksponerte tjenester, lateral bevegelse |

| API-er og webapplikasjoner | Autentiseringssvakheter, injeksjonsangrep, tilgangskontroll |

| AI-systemer | Prompt injection, eksponerte endepunkter, datatilganger |

| Cloud-miljøer | Feilkonfigurasjoner, overdrevne rettigheter, eksponerte ressurser |

| OT/ICS-systemer | Gammelt utstyr uten sikkerhetsoppdateringer, IT/OT-grenseoverskridelser |

| Menneskelige faktorer | Phishing-motstandsdyktighet, social engineering, tilgangshåndtering |

Det som går igjen på tvers av alle testene vi gjennomfører: de mest kritiske funnene handler sjelden om én sårbarhet i ett system. De handler om kombinasjoner – en svak autentisering her, en manglende segmentering der, og et AI-system med for brede tilganger. Kombinert gir det en angriper en komplett vei inn.

«En penetrasjonstest viser ikke bare hva som er sårbart. Den viser hvilken vei en angriper faktisk ville tatt – og hva som måtte til for å stoppe dem.»

En penetrasjonstest handler ikke om å bevise at sikkerheten er dårlig.

Den handler om å finne svakhetene før angriperen gjør det.

Når en angriper først kommer inn i et system, handler alt om hvor langt de kan bevege seg – og hvor raskt de blir oppdaget.

En penetrasjonstest gir virksomheten et realistisk svar på nettopp dette.

Hva skjer etter en test – og hva leverer NetNordic?

En penetrasjonstest er ikke ferdig når rapporten leveres. Verdien skapes i det som skjer etterpå: prioritering, utbedring og oppfølging.

NetNordics Offensive Security-team leverer funn fordelt på tre tiltakskategorier – det samme rammeverket som går igjen i hele denne artikkelserien:

- Organisatoriske tiltak: Rutiner som mangler, ansvarsfordeling som er uklar, opplæring som ikke er gjennomført

- Fysiske tiltak: Adgangskontroll, segmentering av nettverksinfrastruktur, fysisk sikring av utstyr

- Tekniske tiltak: Konkrete sårbarheter med CVE-referanser, feilkonfigurasjoner, manglende patches

Alle funn prioriteres etter faktisk risiko for din virksomhet – ikke en generisk CVSS-score. Et kritisk funn i et lavrisiko-system prioriteres lavere enn et moderat funn i et system som berører kundeinformasjon eller produksjonsmiljø.

Det NetNordic leverer etter en test:

- Teknisk rapport med alle funn, proof-of-concept og utbedringsanbefalinger

- Executive summary tilpasset ledelse og styret – uten teknisk jargong

- Prioritert tiltaksliste delt inn i organisatoriske, fysiske og tekniske kategorier

- Oppfølgingstest etter utbedring – for å bekrefte at sårbarhetene er lukket

NetNordic SOC og Offensive Security – to sider av samme mynt

Penetrasjonstesting og løpende overvåking er ikke alternative tilnærminger. De er komplementære.

NetNordics unike posisjon er at vi kombinerer et av Nordens sterkeste offensive sikkerhetsmiljøer med vår 24/7 SOC. Det betyr at funn fra penetrasjonstester direkte informerer deteksjonsreglene i SOC – og at SOC-hendelser peker tilbake til strukturelle svakheter som bør testes.

| 2,3 min Tid til å oppdage en incident i NetNordic SOC | 41 % Av deteksjoner er hendelser andre løsninger ikke fanger | 100 % Av cyberangrep stoppet siden 2014 |

41 % av hendelsene NetNordic SOC oppdager er hendelser som andre sikkerhetsløsninger ikke fanger. Det er ikke tilfeldig. Det er et resultat av at deteksjonsreglene er bygget av et team som selv har gjennomført angrepene – og vet nøyaktig hva de skal se etter.

En pentest er ikke et tegn på svakhet – det er et tegn på modenhet

Virksomheter som tester jevnlig, skiller seg markant fra dem som ikke gjør det. Ikke fordi de er mer sårbare av natur – men fordi de vet hvor de er sårbare, og kan gjøre noe med det.

I et trussellandskap der AI-verktøy automatiserer angrep og angrepshastigheten øker, er det ikke lenger tilstrekkelig å anta at sikkerheten holder. Du må teste det.

Det er dette kontinuerlig testing handler om – element 3 i grunnmuren for digital tillit.

Siste artikkel i serien tar det øverste perspektivet: sikkerhet som lederansvar. For alle elementene i grunnmuren krever en ledelse som tar eierskap – og et styre som stiller de riktige spørsmålene.

Klar for å teste hva systemene dine faktisk tåler? Ta kontakt for en uforpliktende samtale om penetrasjonstesting eller red team

Videre i serien

→ Artikkel 5: Sikkerhet er et lederansvar

← Artikkel 3: Segmentering: nettverket som stopper angrepet

← Artikkel 2: AI – den nye angrepsflaten

← Artikkel 1: Når-et-cyberangrep-blir-en-omdømmekrise/

Kilder og referanser

NetNordic: Boss of the SOC 2025 – 3. plass globalt, best i Norden

NetNordic SOC-statistikk: 2,3 min deteksjon, 12 min løsning, 41 % unike deteksjoner, 100 % angrep stoppet siden 2014

NIS2-direktivet (EU) 2022/2555 – krav til risikovurdering og sikkerhetstesting

TEK Norge: Cybersikkerhet i Norge – Nordisk benchmark 2025 (NyAnalyse, desember 2025)

Innholdsfortegnelse

- Hvorfor testing er mer kritisk nå enn noensinne

- Start med det viktigste: hva vil du egentlig beskytte?

- Penetrasjonstest eller red team – hva er forskjellen?

- Hva avdekker en penetrasjonstest i praksis?

- Hva skjer etter en test – og hva leverer NetNordic?

- NetNordic SOC og Offensive Security – to sider av samme mynt

- En pentest er ikke et tegn på svakhet – det er et tegn på modenhet

Innholdsfagskategori

Innholdstype

Relatert innhold

Hvorfor menneskelige feil innen cybersikkerhet fortsatt utgjør den største risikoen

SOC, MDR eller XDR: Hva er forskjellen, og hva trenger dere egentlig?

Hvor godt tåler din virksomhet et cyberangrep?

Kontakt Oss

Fyll ut skjemaet så kommer vi tilbake til deg så snart som mulig! Takk!